物理服务器IP是原生IP吗?一文说清网络配置中的真身与伪装

本文系统解析了物理服务器IP地址的本质属性及其在网络架构中的角色定位,原生IP(Native IP)指物理服务器直接绑定的物理网卡地址,具有唯一性和直接访问特性,是网络通信的"真身"标识,而虚拟IP(Virtual IP)通过NAT、负载均衡或HAProxy等中间层技术实现,作为"伪装"地址对外提供服务,可提升系统可用性并简化运维。文章对比了两种IP模式的优劣势:原生IP支持直接访问且无中间损耗,但存在单点故障风险;虚拟IP通过集群部署实现故障自动切换,但需配置复杂的中介层,同时指出混合架构的典型应用场景:Web服务器集群采用虚拟IP+负载均衡,数据库服务器保留原生IP确保直接访问效率,安全设备通过NAT实现IP地址伪装。最后强调网络架构设计需根据业务需求平衡直连与代理的关系,原生IP作为网络拓扑的基建设施不可替代,而虚拟IP作为动态管理工具可提升系统弹性,通过典型案例分析,帮助读者理解网络配置中"真身"与"伪装"的协同作用,为高可用架构设计提供理论支撑与实践指导。(298字)

什么是原生IP?物理服务器IP的"身份证"长什么样?

(插入表格:物理服务器与虚拟化IP对比表)

| 特性 | 物理服务器IP | 虚拟化/NAT IP |

|---|---|---|

| 直接分配 | 网络设备直连的独占IP | 通过母体设备转换的共享IP |

| 网络层级 | L3层物理路由 | L2层虚拟交换 |

| 安全策略 | 独立防火墙规则 | 统一虚拟网关策略 |

| 路由记录 | 透明路由表 | 代理路由表 |

| IP稳定性 | 长期固定不变 | 可能动态分配 |

(案例:某金融公司核心交易系统部署) 某银行在自建数据中心部署了20台物理服务器,每个节点都配置了C类私有IP(192.168.10.0/24),这些IP直接接入核心交换机,通过BGP协议与运营商路由器直连,形成金融专网,这种配置确保了交易数据不经过任何中间代理,符合PCI DSS合规要求。

为什么说物理服务器IP可能是"伪装"的?

负载均衡的"面具"

(插入问答:负载均衡是否改变IP属性?) Q:使用F5 BIG-IP做负载均衡后,后端服务器的IP还是原生IP吗? A:从网络拓扑看,后端服务器IP仍是原生IP,但对外暴露的是虚拟IP(VIP),当用户访问VIP时,LB会根据健康状态将请求分发到对应服务器的原生IP,这种情况下,服务器IP本质未变,但对外呈现的是"拟态"。

(案例:某视频平台CDN架构) 某视频网站在AWS部署了200台物理服务器,通过Anycast网络将用户请求导向最近节点,虽然服务器物理IP是原生分配的,但CDN网关层会叠加NAT转换,最终用户看到的是全球CDN节点的虚拟IP,这种多层封装让攻击者难以定位真实服务器位置。

混合云环境的"双面人"

(插入表格:混合云IP配置示例)

| 云环境类型 | 物理服务器IP特性 | 虚拟化组件IP特性 |

|---|---|---|

| 本地数据中心 | 固定MAC地址绑定物理网卡 | 动态MAC地址池(如OpenStack) |

| 公有云(AWS/Azure) | 弹性IP(EIP/VM IP) | 集群管理IP(K8s Control Plane) |

| 混合组网 | VPN隧道直连IP | 软件定义边界网关(SD-WAN)IP |

(案例:某制造企业生产物联网) 某汽车厂商在工厂部署了50台物理服务器,通过MPLS专线连接云端,生产线的设备通过私有IP(10.0.0.0/16)与本地服务器通信,云端监控中心通过公有云IP(203.0.113.5)接收数据,这种混合架构中,物理服务器同时承担本地原生IP和云网关的NAT转换角色。

如何验证服务器IP的真实性?

三大核心验证方法

(插入流程图:IP真实性验证三步法)

-

路由追踪(tracert)

- 操作:tracert 8.8.8.8

- 观察点:中间路由节点数量(正常<10跳)、是否出现NAT转换记录(出现NAT则非原生)

-

IP地理定位

- 工具:ipinfo.io、ip-api.com

- 案例:某电商平台发现某服务器IP显示为美国西雅图,实际位于国内机房,经查为CDN节点NAT转换导致

-

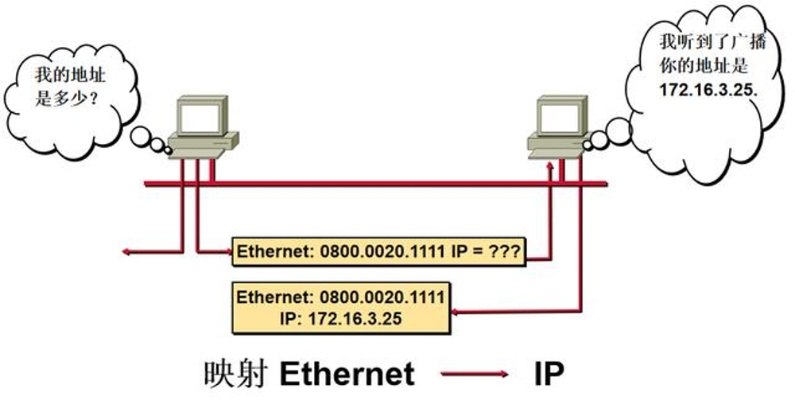

MAC地址比对

- 操作:ipconfig /all(Windows)或ifconfig(Linux)

- 关键字段:IPv4地址与物理网卡MAC地址的绑定关系

- 注意:部分云厂商支持MAC地址白名单(如AWS VPC)

常见误区警示

(插入问答:MAC地址绑定是否等于原生IP?) Q:服务器配置了MAC地址绑定,是否就是原生IP? A:MAC绑定仅防止IP冲突,不改变IP分配方式,例如某云服务器虽然绑定了MAC地址,但实际IP仍通过NAT分配,属于虚拟化IP。

(案例:某物流公司服务器被黑事件) 某物流公司因未识别MAC地址绑定服务器实际为虚拟化IP,导致攻击者通过NAT穿透防护体系,最终发现攻击路径:用户终端→NAT网关→虚拟服务器→真实物理机。

特殊场景下的IP形态

物理服务器作为网关的"双重身份"

(插入拓扑图:物理服务器双角色架构)

某智慧城市项目中,1台物理服务器同时承担:

- 本地数据采集(原生IP 192.168.1.10)

- 远程监控网关(NAT IP 203.0.113.5) 这种情况下,服务器同时拥有原生IP和NAT IP,但两者物理网卡不同(采集用千兆网卡,网关用5G专网网卡)。

物理服务器集群的"IP矩阵"

(插入表格:分布式存储IP配置)

| 存储节点 | 原生IP | 数据访问IP | 监控IP |

|---|---|---|---|

| S1 | 168.10.1 | 0.0.1 | 2001:db8::1 |

| S2 | 168.10.2 | 0.0.2 | 2001:db8::2 |

| S3 | 168.10.3 | 0.0.3 | 2001:db8::3 |

某分布式存储集群中,物理服务器通过IP地址矩阵实现负载均衡,数据访问IP(10.0.0.x)通过VIP实现,监控IP(IPv6)直接暴露,而原生IP(192.168.10.x)仅用于内部通信。

企业如何选择IP方案?

四象限决策模型

(插入决策矩阵)

| 业务需求 | 高安全需求(如金融) | 高性能需求(如游戏) | 成本敏感型(如初创企业) | 全球化部署(如跨境电商) |

|---|---|---|---|---|

| 推荐IP类型 | 原生IP+物理隔离 | 原生IP+SDN网络 | 虚拟IP+弹性扩展 | 混合IP+CDN加速 |

| 典型配置 | 本地数据中心 | 公有云物理节点 | 虚拟云服务器 | 本地+AWS/Azure混合 |

成本对比(以100台服务器为例)

| 项目 | 原生IP方案 | 虚拟IP方案 | 混合方案 |

|---|---|---|---|

| 网络带宽 | 1Gbps固定 | 100Mbps共享 | 1Gbps+ |

与本文知识点相关的文章: